在 iOS 应用程序开发中,使用 SSL 证书是非常重要的一项安全措施。SSL 证书可以确保客户端和服务器之间的通信是安全的,并且可以防止第三方篡改数据。在 iOS 应用程序中,可以通过各种方式实现 SSL 证书的使用,包括从服务器获取证书、使用自签名证书等。

SSL 证书的原理

SSL(Secure Sockets Layer)是一种用于安全通信的协议。SSL 证书是一种由数字证书颁发机构(CA)签发的数字证书,用于验证服务器身份并加密数据传输。SSL 证书包含服务器的公钥、服务器的名称和数字签名等信息。客户端在与服务器建立连接时,会验证服务器的证书,以确保连接是安全的。

SSL 证书的使用

在 iOS 应用程序中使用 SSL 证书需要以下步骤:

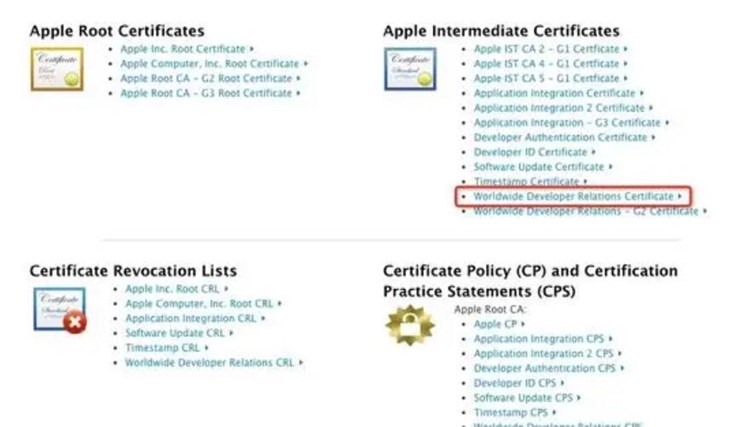

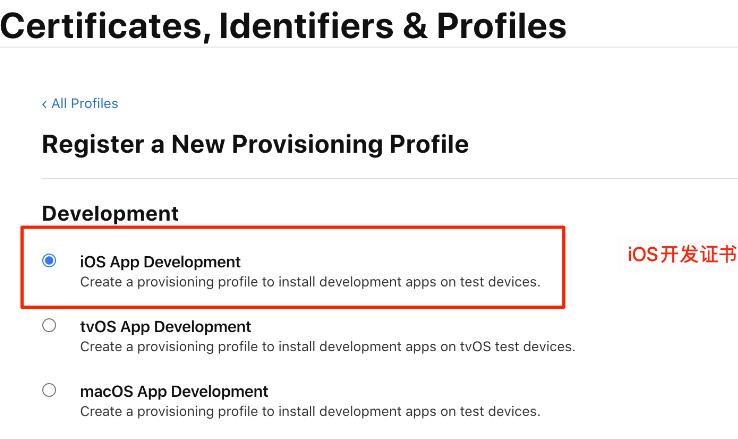

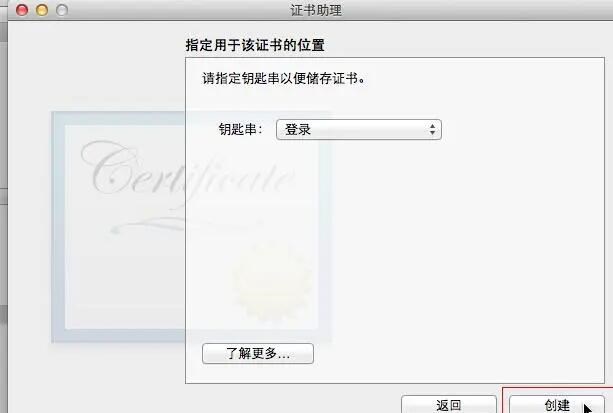

1. 获取 SSL 证书

可以从数字证书颁发机构(CA)或自行创建证书并签名。如果从 CA 获取证书,则需要购买证书并按照 CA 提供的说明进行安装。如果使用自签名证书,则需要创建证书并在服务器上安装。

2. 将 SSL 证书添加到应用程序中

将 SSL 证书添加到应用程序中,可以使用以下两种方式:

(1)将证书文件添加到应用程序的资源文件中。

(2)将证书文件下载到应用程序的本地存储中。

3. 在应用程序中使用 SSL 证书

在应用程序中使用 SSL 证书需要以下步骤:

(1)创建 NSURLSession 对象。

(2)创建 NSURLSessionConfiguration 对象,并设置 SSL 证书。

(3)使用 NSURLSession 对象创建 NSURLSessionTask 对象。

(4)使用 NSURLSessionTask 对象发送请求,并处理响应。

示例代码如下:

```

// 创建 NSURLSession 对象

NSURLSession *session = [NSURLSession sessionWithConfiguration:[NSURLSessionConfiguration defaultSessionConfiguration]];

// 创建 NSURLSessionConfiguration 对象,并设置 SSL 证书

NSURLSessionConfiguration *configuration = [NSURLSessionConfiguration defaultSessionConfiguration];

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimumSupportedProtocol = kTLSProtocol12;

configuration.TLSMaximumSupportedProtocol = kTLSProtocol13;

configuration.TLSMinimum